74.9MB

51.20MB

498KB

3.03MB

Wireshark便携版是一款专业的网络抓包工具,可以满足每一个用户轻松抓取软件中任何软件的网络数据信息。这里更容易使用快速查看。Wireshark网络捕获工具小巧而强大。它是全新的网络数据代码识别和一站式快速抓取,让用户不会丢失你的网络信息,使用更方便。

Wireshark中文版集成了专用于网络抓包的驱动库,可以一键快速安装,方便了用户的在线抓包,让用户可以在这里抓包那些网络代码,更好的了解网络中的对话。

Wireshark如何抓取数据包了解数据信息?

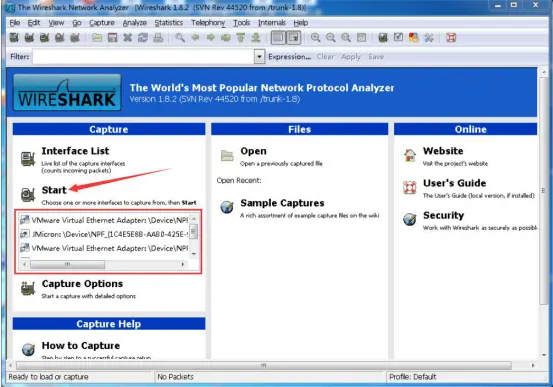

1.首先,我们进入wireshark的向导界面。从网卡列表中选择需要捕获数据包的网卡,然后点击“开始”按钮,wireshark将开始执行该网卡的数据包捕获指令。

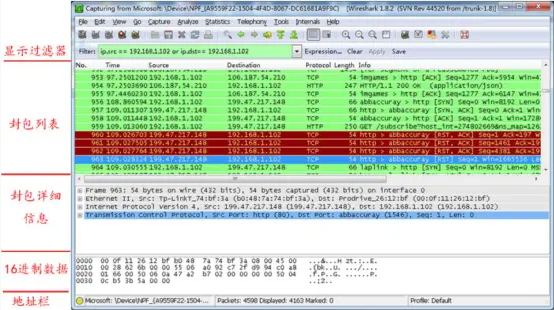

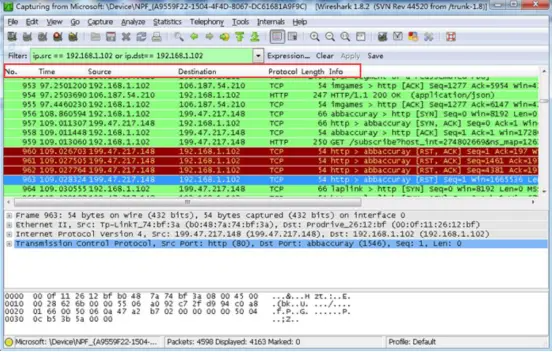

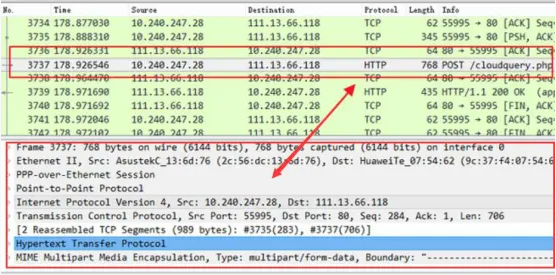

2.然后,进入wireshark的主界面。通过对比下图,我们熟悉了wireshark窗口的内容构成。当我们查看wireshark数据包捕获数据时,我们主要查看数据包列表和数据包详细信息。

3.要理解wireshark数据包捕获数据,您还必须知道数据包顶部的标题栏真正代表什么。否是数据包的标签;时间是wireshark捕获数据包所需的时间;是源IP源;Destination是目标IP;是协议;长度是数据包的长度;Info是数据包信息。

4.当我们在包列表中随机点击一个包,它的颜色显示会和其他的不一样。而且还显示了数据包的详细信息。

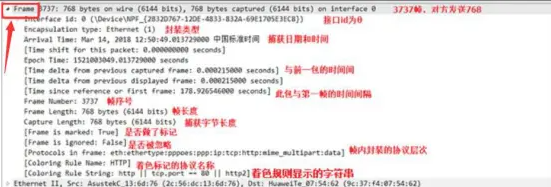

5.接下来告诉你如何读取wireshark的数据包捕获数据的细节。如上图所示,每条消息的左边都会有一个“>”符号。当您点击它时,将详细显示该信息项的信息。比如“帧”就是数据包的物理层,从中可以看到帧数、封装类型等等。

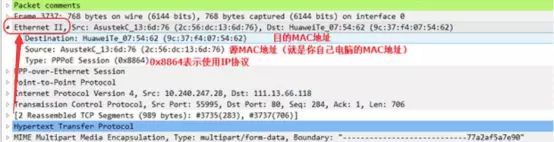

6.当你点击展开“以太网II”时,可以看到wireshark数据包的目的地、源MAC地址和IP协议。

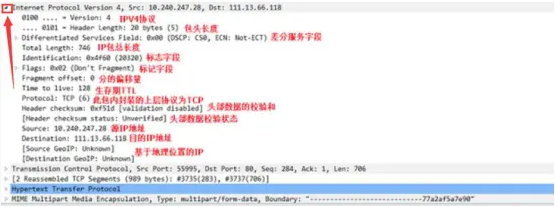

7.点击展开“互联网协议版本”,可以看到IP包的总长度,头数据的校验状态等等。

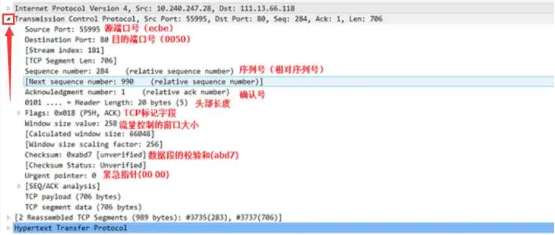

8.同样,当你点击展开“传输控制协议”时,可以看到端口号、序列号等等。

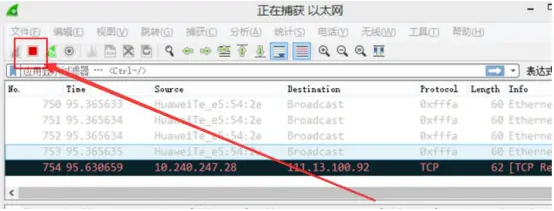

9.最后,如果用户不需要wireshark继续抢包,只需点击wireshark左上方的红色“停止”按钮即可结束抢包。

当用户查看wireshark的数据包捕获数据时,可以看到它只能捕获数据包,不能修改数据包的内容。虽然可以捕获HTTP,但无法解密。所以一般来说,我们只在抓取TCP或者UDP包的时候使用wireshark。

Wireshark便携版简介

要从网络中抓取数据包,需要将dumpcap程序set-UID设置为root或/dev。如果你的系统有这样的倾向,你需要访问相应的门户(BSD衍生系统,DLPI支持的系统如Solaris和HP -UX通常属于这一类)。尽管将Wireshark和TShark可执行文件设置为setuid root或以root身份运行它们可能很诱人,但请不要这样做。捕获进程已被隔离在dumpcap中;这个简单的程序不太可能包含安全漏洞,所以以root身份运行更安全。多种文件类型

Wireshark可以读取许多不同文件类型的数据包。有关支持的文件格式列表,请参考Wireshark手册页或Wireshark用户指南。

如果编译Wireshark所需的压缩库可用,Wireshark可以透明地读取这些文件的压缩版本。当前支持的压缩格式有:

邮递区号

ZSTD

LZ4

通过运行以下命令,可以禁用zlib支持cmake -DENABLE_ZLIB=OFF。

Wireshark可以读取AIX iptrace文件,但是关于AIX的iptrace packet-trace命令的文档很少。这个iptrace命令启动一个守护进程,您必须终止它才能停止跟踪。通过实验,似乎向iptrace守护进程发送HUP信号会导致正常关机,并将完整的数据包写入跟踪文件。如果您最终保存了一些数据包,Wireshark会在读取文件时报告错误,但您可以读取所有其他数据包。如果发生这种情况,请通过wireshark-dev@wireshark.org通知Wireshark开发者。如果跟踪文件很小并且包含非敏感数据,请确保向我们发送跟踪文件的副本。

对Lucent/Ascend产品的支持仅限于由MAX和Pipline产品生成的调试跟踪输出。Wireshark的可读输出wandsession、wandisplay、wannext和wdd命令。

Wireshark还可以读取东芝“紧凑型路由器”系列ISDN路由器(TR-600和TR-650)的转储跟踪输出。您可以远程登录路由器并使用监听转储。

Wireshark还可以读取余弦L2调试输出。要获得L2调试输出,首先进入诊断模式,然后使用第2层类别下的create-pkt-log-profile和apply-pkt-lozg-profile命令。有关如何使用这些命令的更多细节,您应该浏览第2层?或者查看帮助命令layer-2 apply?。

要在Wireshark中使用Lucent/Ascend、Toshiba和CoSine跟踪,您必须将跟踪输出捕获到磁盘上的文件中。跟踪发生在路由器内部,路由器无法将跟踪保存到文件中。在Unix下,一个简单的方法是运行telnet | tee。或者,如果您的系统安装了“script”命令,您可以将shell会话(包括telnet)保存到一个文件中。例如,登录到名为tracefile.out的文件:

$脚本跟踪文件. out

脚本开始于

$登录到远程路由器

......然后注销路由器的telnet会话。

$出口

脚本完成于

网络管理协议

Wireshark可以对SNMP数据包执行一些基本的解码;它还可以使用libsmi库来执行更复杂的解码,方法是读取MIB文件,并使用这些文件中的信息以更友好的方式显示OID和变量绑定值。CMake将自动确定您的系统上是否有libsmi库。如果您有libsmi库,但不想让Wireshark使用它,可以使用这个-DENABLE_SMI=OFF选项来运行cmake。

如何报告错误?

Wireshark在不断发展,因此您在使用它时可能会遇到错误。请在http://gitlab.com/wireshark/wireshark/-/issues.报告错误,并确保您输入了错误:

帮助菜单中“关于Wireshark”项中的完整构建信息或wireshark -vWireshark错误和tshark -vTShark错误的输出;

如果错误发生在Linux上,您正在使用的Linux发行版以及该发行版的版本;

用于调用Wireshark(如果从命令行运行Wireshark)或TShark(如果运行TShark)的命令,以及导致错误的操作顺序。

如果错误是由特定的跟踪文件引起的,请确保将跟踪文件与错误描述一起附加到错误中。如果跟踪文件包含敏感信息(如密码),请不要发送。

如果Wireshark因“分段违规”、“总线错误”、“中止”或其他产生UNIX核心转储文件的错误而死在你身上,如果你安装了调试器,可以为开发者提供很多帮助。可以通过使用调试器(本例中为“gdb”)、wireshark二进制文件和生成的核心文件来获取堆栈跟踪。下面是一个使用gdb命令“backtrace”实现这一点的例子。

$Gdwireshark内核

(gdb)回溯

....打印堆栈跟踪

(广发)退出

$

在某些平台上(比如BSD系统),核心转储文件可能会被命名为“wireshark.core”而不是“core”。如果使用TShark而不是Wireshark获取核心转储,则使用“tshark”作为调试器的第一个参数;核心转储可以命名为“tshark.core”。

Wireshark抓不到包。

背景:最近正在编程带网口功能的FPGA。数据包的封装过程由FPGA完成,通过10G网线连接到服务器。在调试期间,通过在服务器上用Wireshark捕获包来检查包的内容是否正确。描述:可以确认发送方已经发送了数据包,但接收方的Wireshark无法捕获数据包。

解决方法:

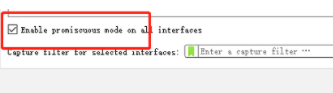

1.如果契约的目的地址不是接收方的IP,就需要打开混杂模式。通过以下步骤打开混杂模式:

单击设置按钮:

检查混杂模式:

2.确保数据包的正确性。

首先,Wireshark可以接收IP报头和UDP报头校验和不正确的数据包。但不代表Wireshark可以随便写就能抓到数据的头。

检查网卡的以太网帧,解锁帧头和帧尾,然后将数据包提交给上层。如果以太网帧的前同步码、长度和CRC错误,网卡将丢弃该帧。

前同步码由7个字节0x55和1个字节d5组成。通过CRC-32检查;没有明确指出以太网帧的长度,但是以太网帧的开头和结尾都有一个字节0xfb,两者之间的长度就是以太网帧的长度。

我没有收到数据包的原因是数据帧长度不对。IP头中有一个字段表示整个包的长度(IP头和IP数据),而以太网头固定为14字节,所以数据帧长度需要对应IP头数据长度和UDP头数据长度。

一般来说,当数据包结构正确时,网卡或Wireshark可以正确分析出各个字段的含义,所以当可以确定发送方已经发送了数据包,而接收方没有收到时,就需要确认数据包各个字段的内容是否正确。

Wireshark便携功能

Wireshark软件包含强大的显示过滤语言和查看TCP会话重建过程的能力;Wireshark支持数百种协议和媒体类型;

有一个类似于tcpdump(Linux下的网络协议分析工具)的命令行版本叫做tethereal。

以前的网络包分析软件很贵,或者是专门用于业务的。

空灵的外表改变了这一切;

在GNU GPL通用许可证的保护下,用户可以免费获得软件及其代码,并有权修改和定制其源代码。Ethereal是世界上使用最广泛的网络数据包分析软件之一。